0 555 339 7979 - 0 532 708 30 04

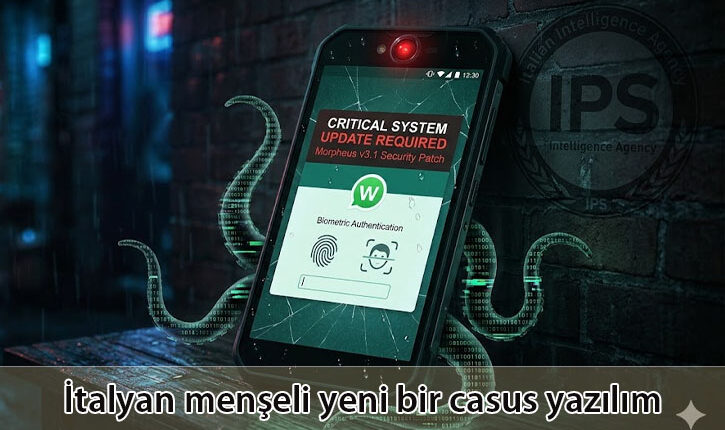

İtalyan menşeli yeni bir casus yazılım

Morpheus Casus Yazılımının Temel Özellikleri

Morpheus, Android cihazları hedef alan, İtalyan menşeli yeni bir casus yazılım. Özellikle hedefli saldırılarda kullanıldığı ve sahte sistem güncellemesi kisvesi altında bulaştığı tespit edildi.

İşte Morpheus hakkında tespit edilen tüm teknik detaylar ve çalışma prensibi:

🕵️♂️ Morpheus Casus Yazılımının Temel Özellikleri

Hedef Platform Android

Dağıtım Yöntemi Sahte sistem güncelleme uygulaması (APK)

Arkasındaki Şirket IPS (Intelligence Public Security) – İtalya

Hedef Kitlesi Aktivistle, siyasi hedefler

Tespit Eden Kurum Osservatorio Nessuno (İtalyan STK)

Tespit Tarihi Nisan 2026

Nasıl Çalışıyor? Bulaşma ve Saldırı Zinciri

Morpheus, teknik olarak karmaşık “sıfır tıklama” (zero-click) açıkları yerine sosyal mühendislik ve operatör iş birliği ile çalışan düşük maliyetli bir casus yazılım olarak sınıflandırılıyor . Saldırı adımları şöyle işliyor:

Mobil Verinin Kesilmesi: Saldırıyı düzenleyen otoriteler, hedefin mobil operatörü ile koordinasyon sağlayarak hedefin internet bağlantısını kasıtlı olarak kesiyor .

Yanıltıcı SMS: İnterneti olmayan hedefe bir SMS gönderiliyor. Mesajda, bağlantıyı geri kazanmak için bir “sistem güncellemesi” yapması gerektiği ve bir uygulama (APK) yüklemesi istendiği belirtiliyor .

Kurulum ve İzinler: Kullanıcı bu uygulamayı yüklediğinde, Morpheus Android’in Erişilebilirlik (Accessibility) izinlerini kötüye kullanıyor. Bu izinler sayesinde ekrandaki tüm içeriği okuyabiliyor ve diğer uygulamalarla etkileşime geçebiliyor .

WhatsApp Ele Geçirme: Kurulum tamamlandıktan sonra yazılım sahte bir yeniden başlatma ekranı gösteriyor. Cihaz açıldığında ise sahte bir WhatsApp arayüzü beliriyor ve kullanıcıdan “hesap doğrulaması” için biyometrik verisini (parmak izi veya yüz tanıma) girmesi isteniyor. Kullanıcı bunu yaptığında, saldırganların hesabına yeni bir cihaz eklenmiş oluyor ve böylece tüm mesajlar ile kişilere tam erişim sağlanıyor .

Morpheus’un Arkasındaki Şirket: IPS

Araştırmalar, bu casus yazılımın arkasında IPS (Intelligence Public Security) adlı bir İtalyan şirketi olduğunu gösteriyor .

Geçmiş: Şirket, 30 yılı aşkın süredir “yasal dinleme” (lawful interception) teknolojileri üretiyor ve ürünlerini genellikle kolluk kuvvetleri ile istihbarat birimlerine satıyor .

Faaliyet Alanı: 20’den fazla ülkede faaliyet gösterdiği belirtiliyor .

🕵️♂️ Köken İpuçları (Neden İtalyan?)

Araştırmacılar, Morpheus’un kaynak kodunda şu ipuçlarını buldu:

İtalyanca kod yorumları ve deyimler .

Popüler İtalyan kültürüne göndermeler (Örneğin, Napoliten mafyasını anlatan ünlü dizi/film Gomorra’ya atıflar) .

Kullanılan altyapıdaki IP adreslerinin IPS şirketine ait olması .

🛡️ Korunma Yöntemleri ve Kullanıcıya Öneriler

Bu tehdide karşı alınabilecek en önemli önlemler şunlardır:

Şüpheli SMS’lere Karşı Dikkatli Olun: Telefon operatörünüzden geliyor gibi görünse bile, sizi doğrudan bir bağlantıya tıklamaya veya APK dosyası yüklemeye zorlayan mesajlara itibar etmeyin .

“Erişilebilirlik” İzni Çok Önemlidir: Hiçbir uygulama, özellikle de bilmediğiniz bir kaynaktan geldiyse, size “Telefonu Güncelleme” veya “Sistemi Onarma” gibi uyarılar gösterip Erişilebilirlik izni istememelidir. Bu izin, cihazın neredeyse tamamen ele geçirilmesi anlamına gelir .

Resmi Mağazaları Kullanın: Uygulamalarınızı yalnızca Google Play Store üzerinden indirin. Morpheus gibi tehditler, resmi olmayan kaynaklardan (üçüncü parti mağazalar veya doğrudan web siteleri) yüklenen APK’lar ile bulaşır .

Mobil Veriniz Aniden Kesilirse: Telefonunuzun interneti beklenmedik bir şekilde koptuğunda ve hemen ardından size bir “güncelleme” SMS’i gelirse, öncelikle operatörünüzü arayarak durumu teyit edin .

Benzer Şirketlerle Karşılaştırma

Yapılan incelemelerde Morpheus’un, Hacking Team’in dağılmasından sonra ortaya çıkan CY4GATE, RCS Lab, SIO gibi diğer İtalyan casus yazılım şirketlerinin izinden gittiği belirtiliyor . Bu firmalar genellikle “yasal dinleme” adı altında ürünlerini devletlere pazarlamaktadır.

Uyarı: Bu bilgiler, Nisan 2026’da İtalyan STK Osservatorio Nessuno tarafından yayınlanan raporlara dayanmaktadır. Bu tehdidin halihazırda aktif olup olmadığına dair sürekli güncel teyit için güvenlik yazılımı sağlayıcılarını takip etmeniz önerilir.

Kaynak. Ds

Haber Veriyoruz